Un alarmante fenómeno de cibercrimen ha sido detectado en México: portales oficiales del gobierno han sido vulnerados por una red internacional de hackers que los han transformado en trampas falsas de casinos, redireccionando a los ciudadanos a sitios de apuestas ilegales bajo apariencia institucional. Esta estrategia no solo pone en riesgo los datos de los usuarios, sino que revela vulnerabilidades críticas en la infraestructura digital de las instituciones estatales.

Evidencia de una brecha sistemática

Según reportes recientes, al menos cuarenta dominios con terminación .gob.mx han sido comprometidos con la inyección de código malicioso, lo que permite la redirección automática hacia plataformas fraudulentas como A7X o RBD 777.

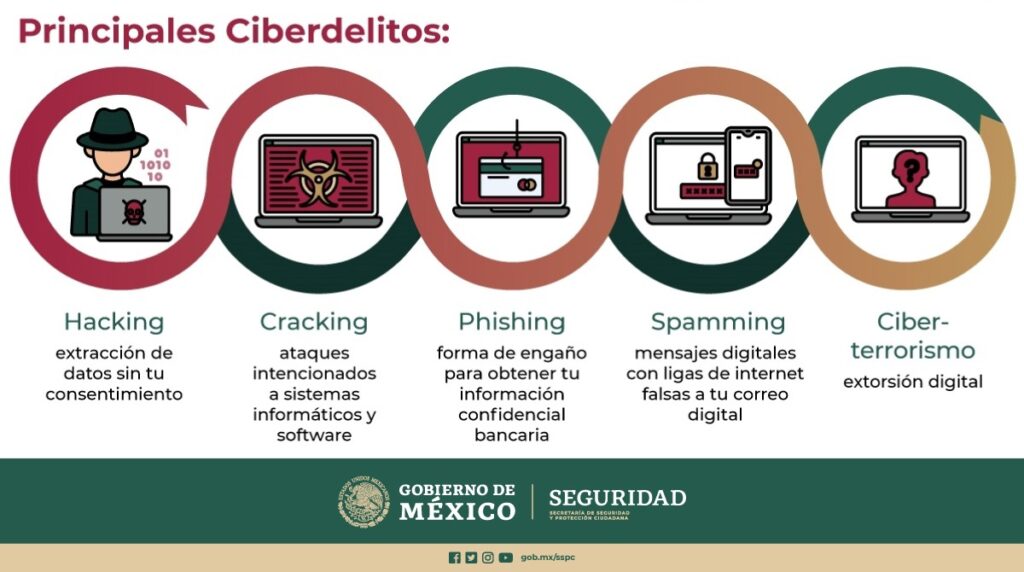

La operación ha sido clasificada por analistas de ciberseguridad como un claro caso de “SEO poisoning”: técnicas que combinan posicionamiento manipulativo en buscadores con malware para engañar tanto a sistemas de detección como a usuarios.

Además, algunos de estos dominios fraudulentos utilizan logotipos falsos de dependencias oficiales —como la Secretaría de Gobernación— para generar una ilusión de legitimidad.

Modus operandi de los atacantes

Los cibercriminales han desplegado una estrategia bien planificada: primero identifican servidores vulnerables de instituciones gubernamentales o educativas, secuestran los subdominios y luego redirigen a los usuarios mediante enlaces ocultos o contenido inyectado.

Entre marzo y mayo de 2025 se detectaron al menos 18 dominios sospechosos con patrones similares en su nomenclatura (como “mxph97.com” o “mxfun97.com”), todos apuntando a casinos ilegales.

Estos sitios fraudulentos prometen bonos llamativos, retiros rápidos y regalos por registro, pero cuando los usuarios intentan retirar dinero, se les bloquea la cuenta bajo pretextos como “actividad sospechosa” y se les exige, incluso, enviar datos personales como identificación oficial y comprobantes de domicilio.

Instituciones afectadas y alcance del ataque

No se trata de un incidente aislado: han sido identificadas vulnerabilidades en páginas del INAH, el Tribunal Electoral, la Coordinación de Protección Civil de varios estados y universidades con dominio .edu.mx.

En ciertos casos, los servidores quedaron completamente controlados por los atacantes. Por ejemplo, el Centro Estatal de Información sobre Seguridad Pública (CEISP) de Yucatán fue identificado como uno de los puntos de partida para redireccionamientos maliciosos.

Algunos dominios están alojados en direcciones IP compartidas y albergan cientos de nombres de dominio relacionados con casinos fraudulentos, lo que indica una red extensa y con mucha estructura detrás.

Impacto real sobre los ciudadanos

Los riesgos para los usuarios son múltiples: no solo pueden perder dinero al apostar, sino que también están en peligro de robo de identidad, exfiltración de datos personales y suplantación. Durante el intento de retiro, los defraudadores piden selfies con identificación oficial y otros documentos sensibles, incluso exigen un supuesto “impuesto SEGOB” para liberar fondos.

Además, se reporta que más de 68 000 mexicanos han sido víctimas de estos fraudes durante 2025, con pérdidas por alrededor de 420 millones de pesos, según la Secretaría de Seguridad Ciudadana.

Estos ataques socavan la confianza ciudadana en los portales gubernamentales: cuando los sitios oficiales se vuelven plataformas de engaño, la legitimidad institucional también se ve erosionada.

Vulnerabilidades estructurales del Estado

Este problema no solo radica en los hackers: también hay fallas dentro de la gestión de la seguridad digital del Estado. Expertos señalan que muchas dependencias no actualizan sus sistemas, no cierran puertos innecesarios ni realizan auditorías de seguridad constantes.

La guardia nacional, a través de su CERT-MX, advierte sobre ciberfraudes comunes y ofrece recomendaciones, pero estas agresiones muestran que no basta con educación digital: también se requiere inversión en infraestructura segura.

La explotación de dominios oficiales para fines ilícitos es un llamado urgente a reforzar los protocolos de seguridad, monitoreo continuo y actualizaciones permanentes.

Curiosidades y elementos sorprendentes

- Algunos de los dominios fraudulentos se diseñaron para activar redirections específicamente desde dispositivos móviles: si el usuario accede desde Android o iPhone, es más probable que sea redirigido automáticamente.

- En ciertos casos, los atacantes dejaron el contenido malicioso dentro rutas que parecen legítimas, como directorios con año y mes (“/2025/11/”), lo que hace que parezca publicaciones institucionales reales.

- La red de dominios fraudulentos está montada sobre infraestructura compartida: una IP puede hospedar decenas o cientos de subdominios maliciosos al mismo tiempo.

Repercusiones tecnológicas y políticas

En el plano tecnológico, este suceso pone en evidencia que muchas instituciones públicas no están preparadas para amenazas de ingeniería social combinadas con ataques técnicos robustos. Si los portales .gob.mx no son seguros, la población que usa estos sitios para trámites importantes puede estar en grave riesgo.

Políticamente, la exposición de esta red puede presionar al Estado a tomar medidas más agresivas: desde fortalecer la colaboración entre agencias de seguridad cibernética hasta aumentar las sanciones para quienes operan dominios fraudulentos.

Además, se abre un debate sobre la responsabilidad legal: ¿hasta qué punto puede responsabilizarse a las instituciones si sus servidores son comprometidos? ¿Se debe exigir auditorías externas regulares?

La explotación de portales gubernamentales como trampas para casinos ilegales demuestra que el cibercrimen ha evolucionado en México hacia formas cada vez más audaces y sofisticadas. No es solo un tema de fraude: es una crisis de seguridad digital institucional. Para restaurar la confianza ciudadana en sus instituciones, es urgente implementar estrategias robustas, inversión tecnológica y vigilancia constante. En un mundo cada vez más interconectado, no basta con tener presencia digital: esa presencia debe ser segura.